Decidere se un file è infetto o sicuro da a Risultato della scansione di VirusTotal può essere frustrante quando metà dell'antivirus mostra che è infetto mentre l'altra metà mostra che è pulito.

Puoi provare ad analizzare il file mezzo rilevato utilizzando un servizio sandbox online come Esperto di minacce ma il rapporto mostra solo il comportamento del programma quando viene avviato e non ti dice cosa fa quando un'opzione è abilitata o quando si fa clic su un pulsante del programma.

Questo è quando il software sandbox come Sandbox entra in gioco consentendoti di eseguire qualsiasi programma sul tuo computer, indipendentemente dal fatto che sia sicuro o infetto, eppure eventuali modifiche non influiranno comunque sul tuo computer.

Sebbene Sandboxie sia utilizzato principalmente per proteggere il tuo computer eseguendo programmi in uno spazio isolato, può anche essere utilizzato per analizzare il comportamento del programma.

Ecco 2 modi per indagare sulle modifiche apportate al tuo computer dai programmi che vengono eseguiti all'interno di Sandboxie.Analisi automatica utilizzando Buster Sandbox Analyzer

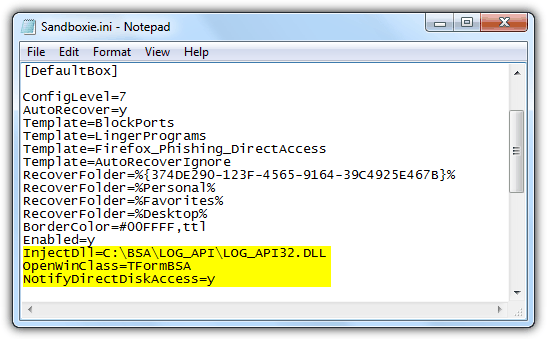

Buster Sandbox Analyzer (BSA) è uno strumento gratuito che può essere utilizzato per osservare le azioni di qualsiasi processo eseguito all'interno di Sandboxie. Sebbene BSA sia un software portatile, non funziona immediatamente e richiede un manuale configurazione una tantum per caricare un file DLL BSA aggiungendo 3 righe al file di configurazione INI di Sandboxie.

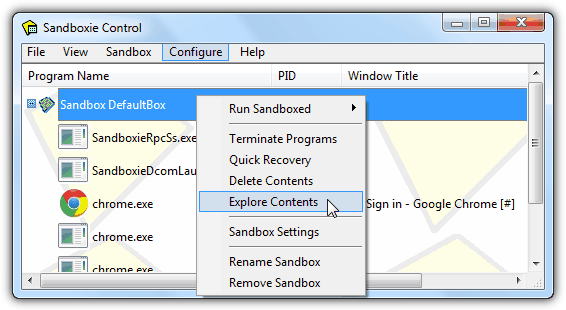

Tieni presente che se seguirai le esatte istruzioni di installazione dal sito Web ufficiale, devi estrarre la cartella Buster Sandbox Analyzer nella radice dell'unità C:\. Fatto ciò, esegui il file eseguibile BSA.EXE dalla cartella C:\bsa e dovrai inserire il percorso della cartella sandbox per verificare qual è la posizione della cartella sandbox di Sandboxie. Per ottenere la posizione, apri Sandboxie Control facendo doppio clic sull'icona dell'aquilone giallo nell'area di notifica, trascina qualsiasi programma e rilascialo nella Sandbox DefaultBox. Ora fai clic con il pulsante destro del mouse su Sandbox DefaultBox nella finestra di controllo e seleziona "Esplora contenuti".

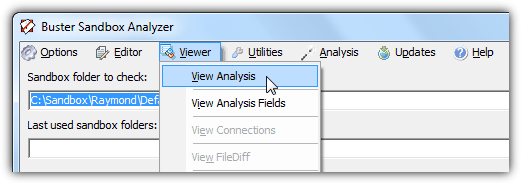

Si aprirà una finestra di Explorer con il percorso della sandbox che puoi copiare e incollare in "Cartella sandbox da controllare". Fai clic sul pulsante Avvia analisi su Buster Sandbox Analyzer e ora puoi eseguire il programma che desideri analizzare in Sandboxie. Quando un programma viene eseguito in Sandboxie, vedrai la finestra Registro chiamate API in BSA riempirsi di informazioni.

Una volta che hai finito di testare il programma e desideri analizzare il comportamento del programma, avrai prima bisogno per terminare il processo da Sandboxie Control facendo clic con il pulsante destro del mouse e selezionando "Termina Programmi”. Torna a Buster Sandbox Analyzer e fai clic sul pulsante Termina analisi. Fare clic su Visualizzatore nella barra dei menu e selezionare Visualizza analisi. Si aprirà un file di testo di analisi che mostra il rapporto dettagliato delle azioni del programma che hai eseguito in Sandboxie.

Lo screenshot qui sotto è un esempio delle azioni create da DarkComet RAT. Controlla i debugger, la presenza del software del task manager, la creazione dell'avvio automatico nel registro, registrazione delle sequenze di tasti, privilegio elevazione, disabilitare regedit e task manager e si connette a host remoti con numero di porta.

Note aggiuntive: alcuni malware hanno funzionalità anti-debugger in cui si termina automaticamente quando viene eseguito strumenti di debug o macchine virtuali per impedire l'analisi o per indurre gli utenti meno esperti a pensare che il file è sicuro. Buster Sandbox Analyzer è sicuramente all'avanguardia perché viene aggiornato almeno una volta al mese per evitare che il malware lo riconosca come debugger.

Scarica Buster Sandbox Analyzer

Analisi manuale

L'analisi manuale del comportamento del programma da Sandboxie è possibile senza utilizzare strumenti di terze parti, ma non otterrai un'analisi dettagliata rispetto all'utilizzo di Buster Sandbox Analyzer. Puoi facilmente scoprire se l'applicazione in modalità sandbox è programmata per rilasciare eventuali file aggiuntivi sul disco rigido e ha aggiunto eventuali valori di avvio automatico nel registro che è una prova sufficiente per determinare che il programma lo è maligno.

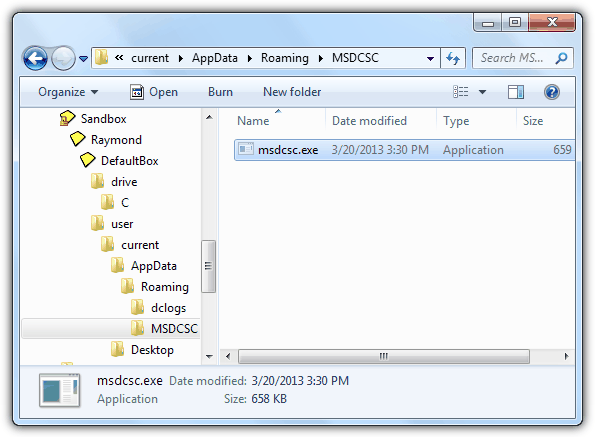

Per visualizzare le modifiche al file, fare clic con il pulsante destro del mouse su DefaultBox dalla finestra di Sandboxie Control e selezionare "Esplora contenuti" o in alternativa andare direttamente a C:\Sandbox\[Nome utente]\DefaultBox\. Se vedi una cartella come "drive" o "user", significa che l'applicazione in modalità sandbox ha creato alcuni file nel disco rigido. Continua ad accedere alle cartelle finché non vedi alcuni file. Di seguito è riportato un esempio di comportamento sospetto in cui un'applicazione in modalità sandbox eseguita dal desktop crea un'altra copia di se stessa nella cartella dei dati dell'applicazione dell'utente corrente.

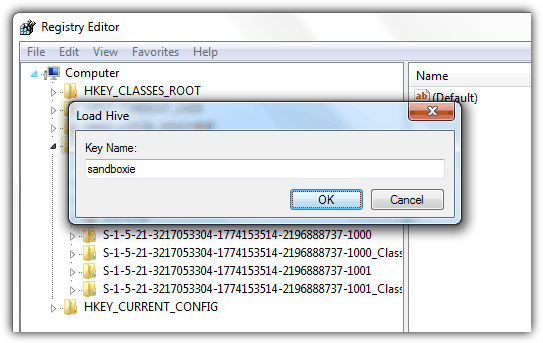

Per quanto riguarda l'analisi delle modifiche al registro, dovrai prima terminare il programma da Sandboxie Control. Premi WIN+R per aprire la finestra Esegui, digita regedit e fare clic su OK. Espandi la cartella del registro HKEY_USERS facendo doppio clic su di essa, fai clic su File dalla barra dei menu e seleziona Carica alveare. Passare a C:\Sandbox\[UserName]\DefaultBox\ e aprire RegHive senza alcuna estensione di file. Immettere qualcosa come sandboxie per il nome chiave per una facile identificazione e fare clic su OK.

Un'altra cartella di registro con il nome che hai precedentemente impostato per il nome chiave verrà aggiunta alla fine di HKEY_USERS. È ora possibile espandere la cartella del registro per analizzare i valori aggiunti o modificati.

Come puoi vedere dallo screenshot di esempio sopra, l'applicazione sandbox in Sandboxie ha anche aggiunto un avvio automatico valore all'utente corrente nel registro per eseguire il file che è stato rilasciato nella cartella Dati applicazioni quando l'utente si registra In. Un utente di computer con esperienza e conoscenza sarebbe in grado di valutare che il comportamento dell'applicazione in modalità sandbox è molto probabilmente dannoso e puoi ottenere conferma delle tue scoperte da invio del file all'analista antivirus tramite X-Ray.

Non condividere le mie informazioni personali.