Jauna "atkarības apjukuma" tehnika, kas pazīstama arī kā "aizvietošanas uzbrukums", ļauj apdraudētājiem ložņāt ļaunprātīgs kods privāto kodu krātuvēs, reģistrējot iekšējās bibliotēkas nosaukumus publiskajā pakotnē indeksi.

Microsoft otrdien ir publicējusi balto grāmatu par jauna veida uzbrukuma tehniku, ko sauc par "atkarību". apjukums" vai "aizvietošanas uzbrukums", ko var izmantot, lai saindētu lietotņu veidošanas procesu uzņēmumā vides.

Skatīt arī

Kāpēc CIO un izstrādātāji reti atrodas vienā lapā — un kāpēc tas ir labi

Lasiet tagadŠī metode ir saistīta ar tādiem jēdzieniem kā pakotņu pārvaldnieki, publiskie un privātie pakotņu krātuvi un veidošanas procesi.

Mūsdienās mazu vai lielu uzņēmumu izstrādātāji izmanto pakotņu pārvaldniekus, lai lejupielādētu un importētu bibliotēkas, kuras pēc tam tiek saliktas kopā, izmantojot veidošanas rīkus, lai izveidotu galīgo lietotni.

Šo lietotni var piedāvāt uzņēmuma klientiem vai izmantot uzņēmuma iekšienē kā darbinieku rīku.

Taču dažās no šīm lietotnēm atkarībā no to rakstura var būt arī patentēts vai ļoti sensitīvs kods. Šīm lietotnēm uzņēmumi bieži izmanto privātās bibliotēkas, kuras tie glabā privātā (iekšējā) pakotņu krātuvē, kas atrodas uzņēmuma tīklā.

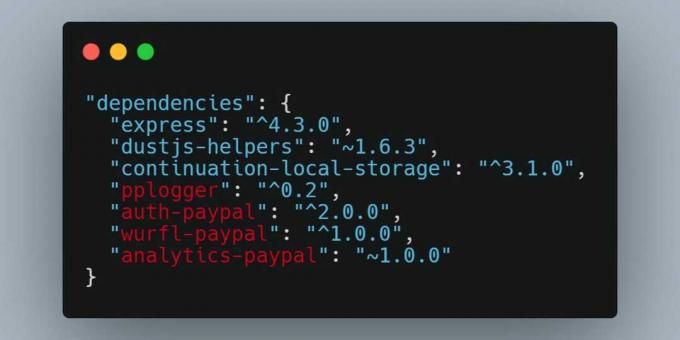

Kad tiek izveidotas lietotnes, uzņēmuma izstrādātāji apvienos šīs privātās bibliotēkas ar publiskajām bibliotēkām, kas lejupielādētas no publiskiem pakotņu portāliem, piemēram, npm, PyPI, NuGet vai citiem.

Jauns "atkarības apjukuma" uzbrukums

Otrdien publicētajā pētījumā drošības pētnieku komanda ir detalizēti izstrādājusi jaunu koncepciju ar nosaukumu "atkarības apjukums", kas uzbrūk šīm jauktajām lietotņu veidošanas vidēm lielos korporācijās.

Pētnieki parādīja, ka, ja uzbrucējs uzzina uzņēmuma lietotņu veidošanā izmantoto privāto bibliotēku nosaukumus procesā, viņi varētu reģistrēt šos nosaukumus publiskajos pakotņu krātuvēs un augšupielādēt publiskās bibliotēkas, kas satur ļaunprātīgs kods.

"Atkarības neskaidrības" uzbrukums notiek, kad izstrādātāji veido savas lietotnes uzņēmuma vidē un pakotņu pārvaldnieks piešķir prioritāti (ļaunprātīgajai) bibliotēkai, kas tiek mitināta publiskajā repozitorijā, nevis iekšējā bibliotēkā ar tāds pats nosaukums.

Pētnieku komanda teica, ka viņi pārbaudīja šo atklājumu, meklējot situācijas, kurās lielie tehnoloģiju uzņēmumi nejauši noplūda. dažādu iekšējo bibliotēku nosaukumus un pēc tam reģistrēja šīs pašas bibliotēkas pakešu krātuvēs, piemēram, npm, RubyGems un PyPI.

Izmantojot šo metodi, pētnieki teica, ka viņi veiksmīgi ielādēja savu (neļaunprātīgo) kodu lietotnēs, kuras izmanto 35 lielākie tehnoloģiju uzņēmumi, tostarp Apple, Microsoft, PayPal, Shopify, Netflix, Yelp, Uber un citi.

Taču bez npm, RubyGems un PyPI neaizsargāti ir arī citi pakotņu pārvaldnieki, sacīja pētnieki, tostarp tādi kā JFrog un NuGet.

Microsoft mudina uzņēmumus analizēt iekšējo pakotņu repo

Lai gan izpētes grupa paziņoja, ka tā ir informējusi visus ietekmētos uzņēmumus un pakotņu krātuvjus, šķiet, ka Microsoft ir sapratusi šīs problēmas nopietnību vairāk nekā citi.

Pēc tam, kad otrdien pētnieku grupas darbs tika publiskots, OS veidotājs, kas arī pārvalda NuGet pakotņu pārvaldnieku .NET izstrādātājiem, ir publicējis balts papīrs sīki aprakstot atkarības sajaukšanas paņēmienu, ko Microsoft sauc par "aizvietošanas uzbrukumu".

Baltā grāmata brīdina uzņēmumus par hibrīda pakotņu pārvaldnieka konfigurācijām, kur atrodas gan publiskās, gan privātās bibliotēkas avoti izmantots, bet arī detalizēti aprakstīta virkne seku mazināšanas, ko uzņēmumi var piemērot, lai izvairītos no atkarības pārpratumiem savā būvniecībā vides.

Starp dažiem no uzskaitītajiem ieteikumiem ir:

- Norādiet vienu privātu plūsmu, nevis vairākas

- Aizsargājiet savas privātās pakotnes, izmantojot kontrolētos tvērumus publiskajās pakotņu krātuvēs

- Izmantojiet klienta puses verifikācijas līdzekļus, piemēram, versiju piespraušanu un integritātes pārbaudi

Vairāk iekšā baltā papīra.

Drošība

- 8 ļoti drošu attālināto darbinieku ieradumi

- Kā atrast un noņemt spiegprogrammatūru no tālruņa

- Labākie VPN pakalpojumi: kā salīdzināt labākos 5?

- Kā uzzināt, vai esat iesaistīts datu pārkāpumā, un ko darīt tālāk