Majhen napad DDOS lahko razbije vaše spletno mesto kot hrošč prav tako enostavno kot velik.

Radware je ugotovil, da pri napadih DDoS velikost ni nujno pomembna.

Ljudje to pogosto mislijo Distributed Denial of Service (DDoS) napadi – veste kot tisti, ki so zrušili Ministrstvo za pravosodje, Združenje ameriške snemalne industrije (RIAA), Združenje ameriških filmskih filmov (MPAA) in Universal Music pred kratkim – zahtevajo na stotine napadalcev, ki ustvarijo gigabajte prometa na sekundo, da spletno mesto strmoglavijo v tla. Ah, ne, nimajo.

Napad DDoS lahko spletno mesto izstreli s spleta že z majhnim curkom prometa. Kot Radware, globalno podjetje za dostavo aplikacij in varnost aplikacij za virtualne in podatkovne centre v oblaku, je pravkar poudarilo v svojem "Globalno poročilo o varnosti aplikacij in omrežja Radware za leto 2011,« manjši, manj intenzivni napad lahko povzroči večjo škodo kot orodja za napade DDoS, ki požrejo desetkratno količino pasovne širine.

Kako majhen? Ekipa Radware Emergency Response Team (ERT) je ugotovila, da je bila večina uspešnih napadov DDoS izvedenih z manj kot 1 Gigabitom na sekundo (Gbps). Seveda, nekaj napadov, kot je bil ta

WikiLeaks je leta 2010 uporabil napade na ravni 10 Gbps, vendar v resnici ne potrebujete toliko prometa, da bi s spletnega mesta izločili nadeve.Drugo uspešno DDoS napadi delajo tako, da požrejo strežniške vire. To pomeni, da je mogoče izvesti uspešen napad DDoS ne glede na to, koliko pasovne širine imate, ker napade vire vaših strežnikov. Da bi resnično zaščitili omrežje pred napadi, potrebujete obrambo tako vaša internetna povezava kot strežniki. Običajno so napadi DDoS usmerjeni na infrastrukturo TCP/IP vašega omrežja. Ti napadi so v treh različicah: tisti, ki izkoriščajo slabosti v dani implementaciji sklada TCP/IP; tiste, ki ciljajo na slabosti TCP/IP; in preizkušen in resničen napad s surovo silo.

Na primer, Radware je ugotovil, da je "pomembna tudi vrsta napada. Veliko manjša poplava HTTP na ravni aplikacije lahko povzroči večjo škodo kot večja poplava UDP v omrežju. Pri ocenjevanju napadov DDoS je pomembno razumeti tako velikost kot vrsto napada." Skratka, sama velikost ni tako pomembna, kot si morda mislite. Veliko bolj verjetno je, da vas bo zadel manjši, a potencialno smrtonosnejši napad.

Radware je tudi ugotovil, da sami požarni zidovi ali sistemi za preprečevanje vdorov (IPS) ne morejo zaustaviti DDoS. Dejansko je požarni zid pogosto najšibkejši člen. Radware je ugotovil, da je v 32 odstotkih napadov DDoS požarni zid ali IPS postal prelomna točka. Za zaustavitev napadov DDoS potrebujete namenske strojne rešitve, ne IPS in tehnologij požarnega zidu.

Medtem ko lahko ponudniki omrežja za dostavo vsebin (CDN) zaščitijo podjetje pred manj sofisticirane, obsežne napade tako, da jih preprosto absorbira, vendar se ne bodo več upočasnili sofisticirani napadi. Dejansko se lahko napadi z velikim obsegom zlomijo, če napadalec naključno spremeni zahteve spletnih strani. Ta tehnika DDoS je bila na primer nedavno uporabljena za izločiti izraelsko borzo v Tel Avivu in letalsko družbo El Al. V teh primerih CDN samo posreduje vse napade neposredno na strežnike stranke. Kot pravi Radware, to v bistvu povzroči, da "CDN deluje kot proxy, ki razbremeni napadalni promet neposredno na ciljnih strežnikih."

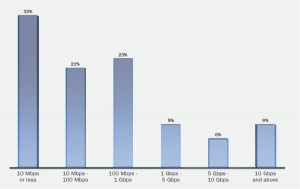

V objavi v blogu, Radware ugotavlja, da obstaja več mitov o DDoS. Prvi je seveda ta, da se morajo organizacije pripraviti na ogromne napade. Družba ugotavlja, da ni bilo le 76 odstotkov napadov s pasovno širino manjšo od 1 Gbps, z 32 odstotki manjšo od 10 Gbps, le devet odstotkov napadov v letu 2011 je bilo nad 10 Gbps.

Drugi mit je, da je "pravi način za merjenje napadov njihova lastnost bajtov na sekundo (BPS) in paketov na sekundo (PPS). Če je število paketov veliko, je napad resnejši. Po tej logiki bi bila poplava UDP s hitrostjo 10 Mb/s resnejša od poplave HTTP s hitrostjo 5 Mb/s, kar pa ni nujno res.

Nadaljujeta: "Medtem ko gre pri ogromnih napadih DDoS v resnici za napade poplave omrežja, večina organizacije, ki so tarča napadov pod 1 Gbps, so tarča z mešanico omrežja in aplikacije poplavni napadi. Vpliv poplavnih napadov aplikacij je veliko hujši kot napadi poplavnih omrežij - veliko lažje je odkriti in blokirati poplavne napade omrežnih napadov. (pri čemer gre za pošiljanje velikega obsega nepomembnega prometa, kot so poplave UDP, poplave SYN in poplave TCP, običajno ponarejene) namesto aplikacije poplavni napad, pri katerem napadalci uporabljajo prave naslove IP iz resničnih računalnikov in izvajajo celotne transakcije aplikacij – uporabniki niso tisti, resnično."

Torej, kaj lahko storite glede tega? Radware daje naslednja priporočila.

- Zberite informacije o napadih, kot so vrsta napadov, velikost in pogostost. Uporabite pravilne ukrepe za vrsto napada. Na primer, pravilna meritev za poplave UDP je v pasovni širini in PPS, medtem ko je meritev lestvica za poplave HTTP je v transakcijah na sekundo, sočasnih povezavah in novih povezavah na drugo.

- Izvedite analizo tveganja na poslovni ravni, da določite proračun, ki bi ga morali dodeliti za izboljšanje odpornosti vašega podjetja na napade DDoS.

- Za napade nasičenosti pasovne širine se prepričajte, da lahko vaš ponudnik storitev ublaži volumetrične napade, ki lahko nasičijo vašo pasovno širino.

- Za napade na aplikacije na mestu namestite tehnologije za preprečevanje DoS-a in omrežne vedenjske tehnologije.

- Imejte konsolidiran ali "kontekstno zaznaven" pogled na varnost podjetja s sistemom za upravljanje informacij o varnostnih dogodkih (SEIM). Sistem SEIM lahko zgradi centralizirano arhitekturo, ki poenostavi naloge, kot je nadzor nad milijoni sporočil in dnevniških zapisov, ki jih ustvari varnost.

Do zdaj ste verjetno že ugotovili, da zaustavitev DDoS napada, velikega ali majhnega, ni lahko. Prav imaš. Ni. Preprosto dodajanje večje pasovne širine težavi ni dovolj. Resnično morate analizirati, kaj se dogaja z vašimi spletnimi stranmi in internetno povezavo.

Mislite, da se vam to ne more zgoditi? Da so napadi DDoS namenjeni samo velikim podjetjem ali organizacijam z velikimi sovražniki? Pomisli še enkrat. Radware je ugotovil, da »pri polovici napadov podjetja niso vedela, zakaj so tarče. 'Haktivisti' s politično agendo so predstavljali [le] 22 % napadov; 12 % je prišlo od jeznih uporabnikov; 7 % od konkurence in 4 % je želelo odkupnino v zameno za sprostitev spletne strani.« Drugi? ne vemo.

Še huje, Radware je ugotovil, da so napadi DDoS leta 2011 postali veliko bolj organizirani, profesionalni in zapleteni, saj so napadalci v eni napadalni kampanji uporabili kar pet različnih vektorjev napadov. Nobeno enotočkovno varnostno orodje ne bi moglo učinkovito blokirati te sofisticirane večnivojske vrste napadov. Potreben je koktajl tehnik, ki skupaj zagotavljajo popolno zaščito."

Želim si, da bi ti lahko rekel nekaj sladkega in pomirjujočega, kot je "Verjetno boš v redu." Ampak, ne morem. Že nekaj časa sem predvideval, da bodo napadi DDoS postali le pogostejši. So se in se bodo še pogosteje dogajale. Všeč ali ne, če imate resno spletno stran, boste morali vložiti v resno zaščito DDoS zanjo. Vso srečo.

Slika obsega prometa DDoS z dovoljenjem Radware.

Povezane zgodbe:

Kako so Anonymous uničili spletne strani DoJ, RIAA, MPAA in Universal Music

Kako poskusiti zaustaviti napade DDoS

DDoS: Kako uničiti WikiLeaks, MasterCard ali katero koli drugo spletno stran