โปรโตคอล FTP มีมานานแล้วและยังคงใช้กันทั่วไปจนถึงทุกวันนี้ อัปโหลดไฟล์ไปยังเว็บเซิร์ฟเวอร์. FTP เป็นที่ทราบกันดีว่าไม่ปลอดภัยเนื่องจากข้อมูลถูกถ่ายโอนในรูปแบบข้อความที่ชัดเจนซึ่งสามารถอ่านได้โดยตรงจาก นักดมกลิ่นแพ็คเก็ต. นี่หมายความว่าข้อมูลการเข้าสู่ระบบ FTP ที่มีชื่อผู้ใช้และรหัสผ่านสามารถถูกดักจับโดยแพ็คเก็ต sniffer เมื่อซอฟต์แวร์ไคลเอนต์ FTP เริ่มต้นการเชื่อมต่อกับเซิร์ฟเวอร์ FTP สามารถใช้การเข้ารหัสใน FTP ได้โดยใช้โปรโตคอล SFTP หรือ FTPS แทน FTP ที่ไม่ปลอดภัย

FTP ไม่เพียงแต่เปิดเผยข้อมูลการเข้าสู่ระบบเป็นข้อความธรรมดาเท่านั้น แต่ยังสามารถถ่ายโอนไฟล์ระหว่างไคลเอ็นต์และเซิร์ฟเวอร์ได้อีกด้วย ถูกสกัดกั้นและประกอบขึ้นใหม่โดยแพ็คเก็ต sniffer เพื่อแสดงไฟล์ที่กำลังอัพโหลดหรือดาวน์โหลดจาก FTP เซิร์ฟเวอร์ สิ่งนี้มีประโยชน์สำหรับผู้ดูแลระบบในการตรวจจับการถ่ายโอนไฟล์ที่เป็นความลับของบริษัทโดยไม่ได้รับอนุญาตในระหว่างการตรวจสอบทราฟฟิกเครือข่าย แต่ก็อาจถูกนำไปใช้ในทางที่ผิดได้เช่นกัน ที่นี่เราจะแสดงโปรแกรมดมกลิ่นแพ็กเก็ตฟรี 5 โปรแกรมที่มีความสามารถในการสร้างไฟล์ที่ถ่ายโอนผ่าน FTP ใหม่

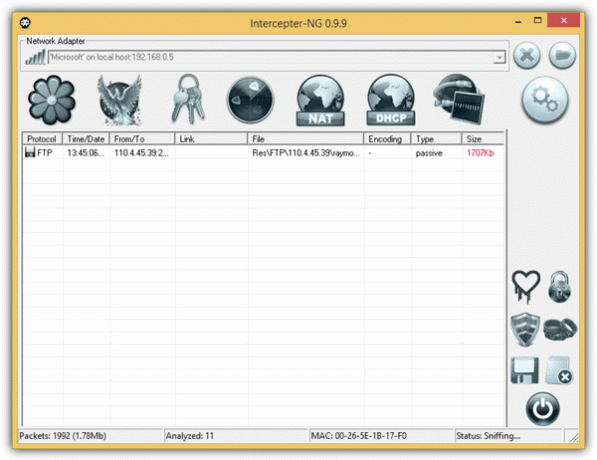

1. Intercepter-NGIntercepter-NG เป็นชุดเครื่องมือเครือข่ายที่มีความสามารถในการสร้างไฟล์ที่ถ่ายโอนในโปรโตคอล FTP ใหม่ นอกจาก FTP แล้ว ยังรองรับการสร้างไฟล์ใหม่จากโปรโตคอล HTTP\IMAP\POP3\SMTP\SMB นอกเหนือจากการสร้างไฟล์ใหม่แล้ว Intercepter-NG ยังสามารถดักจับข้อความแชทและแฮชรหัสผ่าน ดักจับ แพ็กเก็ตดิบและดำเนินการหาประโยชน์บางอย่างเช่น Heartbleed, SMB Hijack, HTTP Injection, การปลอมแปลง ARP และ เป็นต้น

ในการเริ่มดมกลิ่นแพ็กเก็ตเครือข่ายและสร้างไฟล์ที่ถ่ายโอนใน FTP ขึ้นใหม่ ก่อนอื่นสิ่งสำคัญคือต้อง เลือกอินเทอร์เฟซที่คุณจะใช้ในการดมกลิ่นโดยคลิกที่ไอคอนอะแดปเตอร์เครือข่ายที่ด้านบน ซ้าย. การคลิกจะเป็นการสลับระหว่างอีเทอร์เน็ตและ Wi-Fi จากนั้นคลิกเมนูแบบเลื่อนลงเพื่อเลือกอะแดปเตอร์ที่ใช้งานอยู่ จากนั้นคลิกไอคอนเล่นเพื่อเริ่มดมกลิ่น ไปที่ “โหมดฟื้นคืนชีพ” และไฟล์ที่สร้างใหม่จะแสดงอยู่ที่นั่น

ดาวน์โหลด Intercepter-NG

2. ตัววิเคราะห์โปรโตคอลเครือข่าย SoftPerfect

SoftPerfect Network Protocol Analyzer เป็นเครื่องดมกลิ่นแพ็คเก็ตฟรีสำหรับวิเคราะห์และดีบักการเชื่อมต่อเครือข่าย แม้ว่าจะไม่ได้มาพร้อมกับวิธีอัตโนมัติในการประกอบไฟล์อีกครั้งในแพ็คเก็ต แต่เราจะแสดงให้คุณเห็นว่าการสร้างไฟล์ใหม่นั้นง่ายเพียงใดด้วยขั้นตอนไม่กี่ขั้นตอน ขั้นตอนแรกคือการเลือกอินเทอร์เฟซเครือข่ายที่ใช้งานอยู่ในปัจจุบันเพื่อดมกลิ่นแพ็กเก็ตและคลิกที่ปุ่มเริ่มจับภาพ เมื่อคุณจับภาพแพ็กเก็ตเสร็จแล้ว ให้คลิกจับภาพที่แถบเมนูแล้วเลือก สร้างเซสชัน TCP ใหม่ ซึ่งจะนำคุณไปยังแท็บ Data Flows

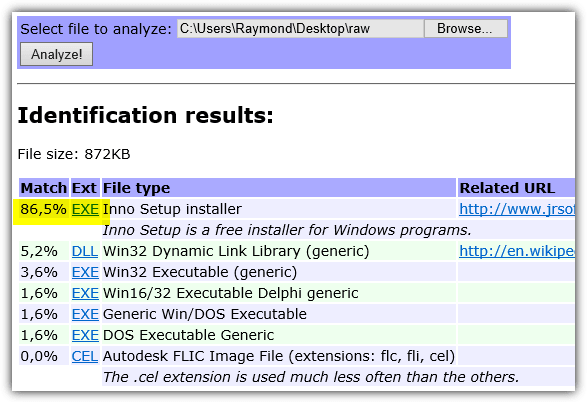

จดพอร์ตเซิร์ฟเวอร์และระยะเวลาเซสชัน หากคุณเห็นพอร์ต 21 ตามด้วยขนาดเซสชันที่ใหญ่ขึ้น แสดงว่าเป็นไปได้ว่าไฟล์กำลังถ่ายโอน เลือกโฟลว์ข้อมูลและคลิกไอคอนบันทึกที่ด้านล่างซ้าย ตามด้วยเลือก "บันทึกเป็นข้อมูลดิบ" จากนั้นคุณสามารถใช้ตัวเลือกใดก็ได้ เครื่องมือที่กล่าวถึงในบทความนี้ เพื่อระบุประเภทไฟล์ หรือหากไฟล์มีขนาดค่อนข้างเล็ก คุณสามารถอัปโหลดไปยังไฟล์ ตัวระบุไฟล์ TrID ออนไลน์ เพื่อระบุรูปแบบของไฟล์

ผู้ใช้ขั้นสูงสามารถบอกได้ทันทีว่าสองสามไบต์แรกที่แสดง “MZA” เป็นไฟล์ปฏิบัติการ

ดาวน์โหลดตัววิเคราะห์โปรโตคอลเครือข่าย SoftPerfect

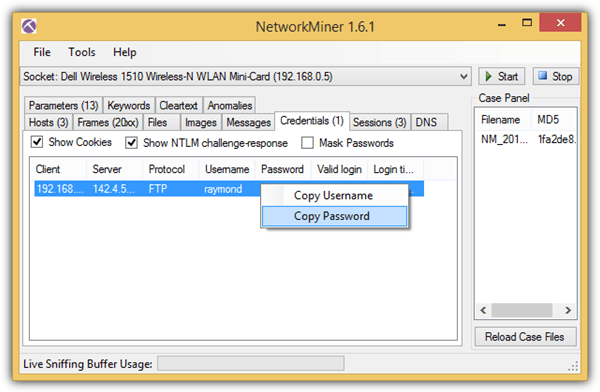

3. NetworkMiner

NetworkMiner เป็นเครื่องมือวิเคราะห์ทางนิติวิทยาศาสตร์เครือข่ายที่ทรงพลังมากและเป็นมิตรกับผู้ใช้มากกว่าเมื่อเปรียบเทียบกับ WireShark การสร้างไฟล์ใหม่ทำงานได้ดีบนอะแดปเตอร์อีเทอร์เน็ต แต่การจับภาพแบบไร้สายต้องใช้อะแดปเตอร์ AirPcap ทำงานได้ดีที่สุดในขณะที่อแด็ปเตอร์ไร้สายภายในมักจะล้มเหลวในการประกอบไฟล์ใดๆ จากที่จับไว้อีกครั้ง แพ็คเก็ต อย่างไรก็ตาม คุณสมบัติอื่นๆ เช่น การแยกข้อมูลรับรองการเข้าสู่ระบบจะยังคงใช้งานได้

ข้อดีอีกอย่างใน NetworkMiner คือความสามารถในการแยกวิเคราะห์ไฟล์ PCAP ที่ส่งออกจากซอฟต์แวร์จับแพ็กเก็ตอื่นๆ เช่น WireShark และ tcpdump

ดาวน์โหลด NetworkMiner

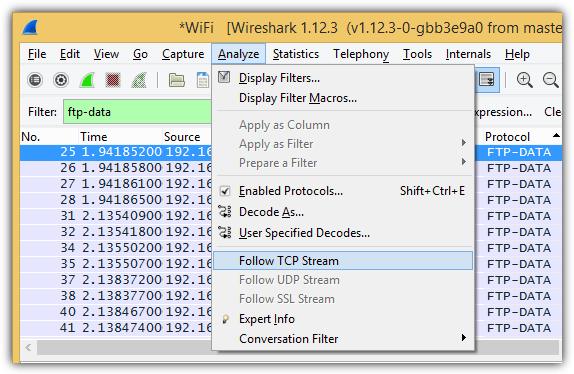

4. ไวร์ชาร์ค

แม้ว่า Wireshark จะถูกใช้โดยมืออาชีพเป็นส่วนใหญ่ในการจับภาพและวิเคราะห์แพ็กเก็ตเนื่องจากไม่เป็นมิตรกับผู้ใช้มากนัก แต่เราพบว่ามันเป็น จริง ๆ แล้วค่อนข้างง่ายที่จะค้นหาข้อมูลที่ส่ง FTP โดยใช้ฟังก์ชันการค้นหา ติดตามสตรีม TCP และสุดท้ายบันทึกการสนทนาทั้งหมดเป็น ไฟล์ดิบ.

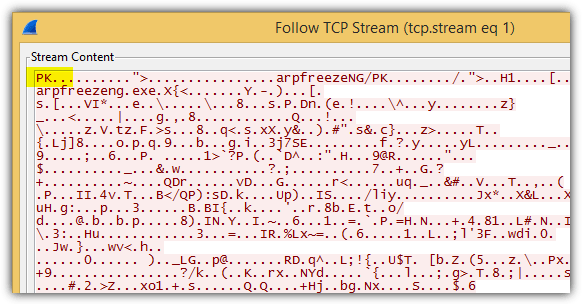

ที่แถบตัวกรอง พิมพ์ ftp-ข้อมูล ลงในช่องแล้วกด Enter คลิกที่วิเคราะห์ที่แถบเมนูแล้วเลือก “ติดตาม TCP Stream”

จดสองสามไบต์แรกในเนื้อหาสตรีมซึ่งจะทำให้คุณทราบเกี่ยวกับนามสกุลไฟล์ ตัวอย่างด้านล่างแสดง PK ซึ่งเป็นรูปแบบไฟล์ ZIP อันที่จริง ส่วนหัวของไฟล์ยังแสดงชื่อไฟล์ของไฟล์ zip ซึ่งก็คือ arpfreezeNG

หากต้องการสร้างไฟล์ใหม่ เพียงเลือก Raw แล้วคลิกปุ่มบันทึกเป็น เนื่องจากนี่เป็นไฟล์ zip คุณควรบันทึกด้วยนามสกุล .ZIP และควรใช้เป็น arpfreezeNG.zip หากคุณต้องการรักษาชื่อไฟล์ดั้งเดิมไว้

ดาวน์โหลด Wireshark

5. สมาร์ทสนิฟ

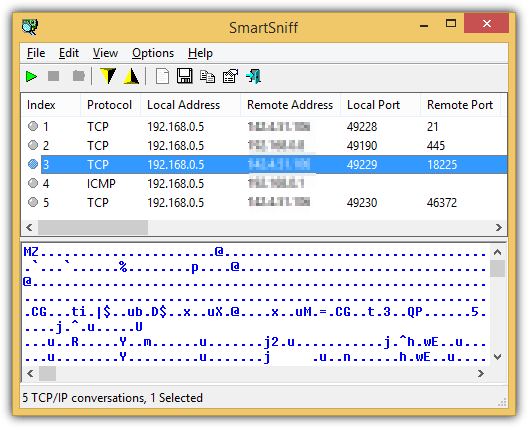

SmartSniff เป็นโปรแกรมดมกลิ่นแพ็กเก็ตฟรีที่สร้างโดย Nirsoft และฟีเจอร์ที่มีประโยชน์มากที่พบในเครื่องมือนี้คือความสามารถในการจับภาพโดยใช้ซ็อกเก็ตดิบและไม่ต้องใช้ไดรเวอร์ WinPcap ของบุคคลที่สาม อย่างไรก็ตาม เป็นที่ทราบกันดีว่าวิธี raw sockets ไม่สามารถใช้ได้กับทุกระบบเนื่องจาก Windows API หากคุณจับแพ็กเก็ตจำนวนมาก การค้นหาข้อมูลแพ็กเก็ตที่มีไฟล์ที่ถ่ายโอนอาจไม่ใช่เรื่องง่าย

ดังที่คุณเห็นจากภาพหน้าจอด้านบน สองสามไบต์แรกที่แสดงที่บานหน้าต่างด้านล่างจะให้คำแนะนำว่าข้อมูลดิบเป็นไฟล์ปฏิบัติการ กด Ctrl+E เพื่อส่งออกสตรีม TCP/IP และตรวจสอบให้แน่ใจว่าได้บันทึกเป็นประเภท “ไฟล์ข้อมูลดิบ – ในเครื่อง (*.dat)” เปลี่ยนชื่อนามสกุล .dat เป็น .exe แล้วคุณจะได้ไฟล์ที่สร้างใหม่

ดาวน์โหลด SmartSniff

อย่าเปิดเผยข้อมูลส่วนบุคคลของฉัน